Trupeer Blog

シングルサインオン(SSO)をナレッジベースに統合すると、チームのアクセスを大幅に簡素化し、ログイン時の手間を減らし、セキュリティを強化できます。複数のプラットフォームをまたいで作業するサポートスタッフが、中央集約されたナレッジリポジトリにアクセスする場面を想像してください。SSO がなければ、複数のパスワードを覚えたり、頻繁なログイン問題に対処したりする必要があるかもしれません。Okta や Azure Active Directory(AD)のような信頼できるプロバイダーとの SSO 統合により、状況は変わります。アクセスをできる限りスムーズにし、チームメンバーが技術的な障害ではなく顧客対応に集中できるようになります。実際、SSO を導入した企業では、

パスワードリセット依頼が50%削減

されたと報告されており、時間の節約だけでなくサポートコストの削減にもつながります。

このガイドは、ナレッジベースに SSO を実装する必要がある IT 管理者やビジネスリーダー向けです。Okta を使う場合でも Azure AD を使う場合でも、具体的な手順とそれに伴う利点を理解することが重要です。効率的なアクセスが実現すれば、チームはより迅速で正確なサポートを提供できます。ナレッジベースに SSO を統合することで、ユーザー体験を向上させるだけでなく、データセキュリティも強化できます。セットアップの参考として、おすすめのナレッジベース事例を集めました。

SSO のナレッジベース統合はなぜ重要なのか?

ナレッジベースへの SSO 統合は、主にユーザー体験とセキュリティの観点から、いくつかの理由で重要です。チームが複数のパスワードを覚える手間なく素早く情報にアクセスできれば、生産性は向上します。これは、問題を迅速に解決するために即時の情報アクセスに依存するカスタマーサービスチームにとって特に重要です。ログインしたり、忘れた認証情報を取り戻したりするたびに、その時間は顧客支援に使えたはずの損失になります。

セキュリティの観点では、SSO はユーザーが管理する必要のあるパスワード数を減らすことで攻撃対象領域を最小化します。パスワードが少ないほど、侵害される機会も減ります。さらに、Okta や Azure AD のようなプラットフォームによる一元化されたアクセス制御により、IT 部門はセキュリティポリシーをより効果的に適用し、アクセスパターンを監視でき、追加のセキュリティ層を提供できます。企業にとってこれは、データ漏えいのリスクを下げ、業界標準への準拠を確実にすることを意味します。SSO の導入は単なる利便性の問題ではありません。チームが不要な障壁なく適切なツールとデータにアクセスできるようにすることで、カスタマーサクセスのワークフローにおいて重要な役割を果たします。

ナレッジベースとの SSO 統合にはどのような利点があるか?

SSO をナレッジベースに統合すると、チームの情報アクセスと活用の方法を変える多くのメリットが得られます。

セキュリティ強化。使用するパスワード数を減らすことで、SSO はパスワード関連のセキュリティ侵害のリスクを抑えます。一元化された認証により、許可されたユーザーだけが機密データにアクセスでき、全体的なセキュリティが向上します。

ユーザー体験の向上。スムーズなログインプロセスにより、ユーザーは必要なコンテンツにより多くの時間を費やせます。これにより生産性が向上し、より良いユーザー体験につながります。特に、頻繁なアクセスを必要とするナレッジベース 1にとって重要です。

IT 管理の簡素化。SSO により、IT チームは単一のインターフェースからユーザーアクセスを管理でき、管理負担を軽減できます。この簡素化により、オンボーディングとオフボーディングが迅速になり、時間とリソースを節約できます。

包括的なアクセス制御。SSO は詳細なアクセスログと制御を提供し、組織がユーザー活動を効果的に監視・監査するのに役立ちます。これはコンプライアンスやセキュリティ監査に不可欠です。

コスト削減。多くの導入企業が報告しているように、組織はパスワードリセット依頼を最大50%削減でき、IT サポート費用の直接的な削減につながります。

他ツールとのスムーズな統合。SSO により他の業務プラットフォームとも簡単に統合でき、AI 動画プラットフォームのようなツールにも同じ認証情報でアクセスできる統一されたエコシステムを構築し、ワークフロー効率を高めます。

Trupeer のどの機能が SSO とナレッジベースの統合に役立つか?

Trupeer には、ナレッジベースと SSO を簡単かつ効果的に統合できるいくつかの機能があります。

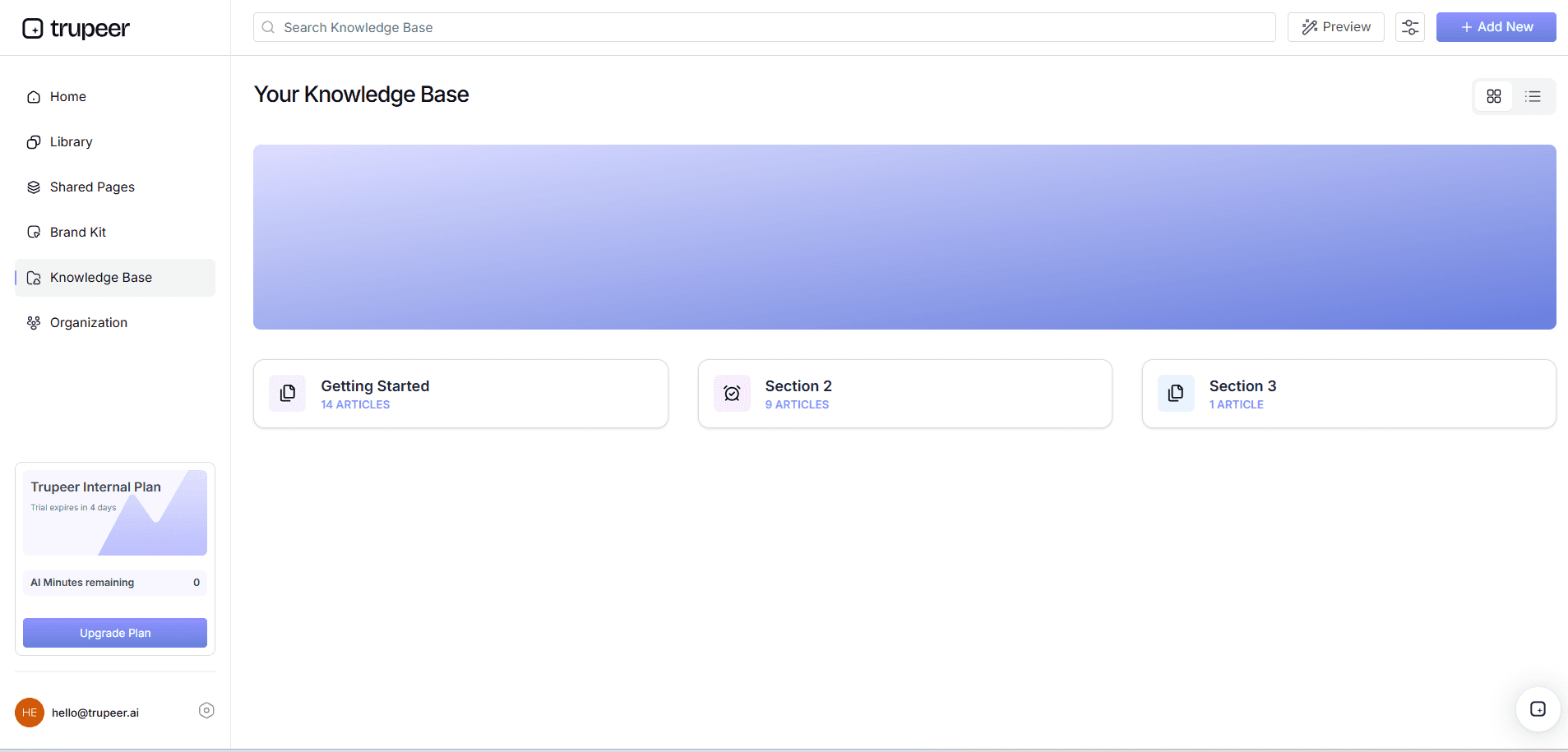

AI で検索可能なナレッジベース

Trupeer のAI で検索可能なナレッジベースは、ユーザーがコンテンツとどのようにやり取りするかを向上させるよう設計されています。各録画にタイムスタンプレベルのディープリンクを付けてインデックス化することで、Trupeer はユーザーが必要なときに必要なものを正確に見つけられるようにします。この機能は SSO とスムーズに統合され、認証済みユーザーが繰り返しログインすることなく情報を検索・アクセスできるようにします。40以上の言語に対応しているため、グローバルチームに適しており、言語が重要情報へのアクセスの障壁にならないようにします。

SSO 付きのカスタムドメインホスティング

Trupeer の際立った機能のひとつは、SSO 機能を備えたカスタムドメインホスティングです。この機能により、ナレッジベースを独自ドメインでホストでき、SSO のセキュリティ上の利点を維持しながら、ユーザーにブランド化された体験を提供できます。異なるプラットフォーム間で複数回ログインする必要がなくなり、スムーズで統一されたユーザー体験を実現します。この設定は、SSO のセキュリティと利便性を活かしながらブランドアイデンティティを維持したい組織に最適です。

あらゆる録画からの SOP 自動生成

このAI ドキュメントプラットフォームは、録画から標準作業手順書を自動生成する機能を備えており、SOP 作成を簡素化します。これは、異なる部門間で一貫したプロセスを維持する必要があるチームに特に役立ちます。SSO 統合により、ユーザーはこれらの SOP に簡単にアクセスでき、全員が同じ認識を持てます。その結果、より効率的で連携の取れた運用が可能になり、ミスの余地も減ります。

アプリ内ガイダンス用の埋め込み可能な動画ウィジェット

Trupeer の埋め込み可能な動画ウィジェットは、ナレッジベースとスムーズに統合できるアプリ内ガイダンスを提供します。これらのウィジェットはオンボーディングやトレーニングに特に有用で、ユーザーが使用中のアプリケーション内でステップごとの手順を案内します。SSO 統合により、これらのウィジェットにアクセスするユーザーは認証されるため、追加のセキュリティ層が提供され、機密情報は必要な人だけが利用できます。

視聴者エンゲージメント分析、離脱、ヒートマップ

ユーザーがナレッジベースとどのようにやり取りするかを理解することは、継続的な改善に不可欠です。Trupeer は、離脱率やヒートマップを含む強力な視聴者エンゲージメント分析を提供し、ユーザーがコンテンツをどのように消費しているかの洞察を与えます。このデータは、ユーザーのニーズによりよく応えるためにナレッジベースを洗練させるうえで重要です。SSO 統合により、これらの指標を認証済みユーザープロファイルと関連付けることで、より正確に追跡でき、的を絞った改善と向上したユーザー体験が可能になります。

Trupeer でナレッジベースに SSO を段階的に統合するには?

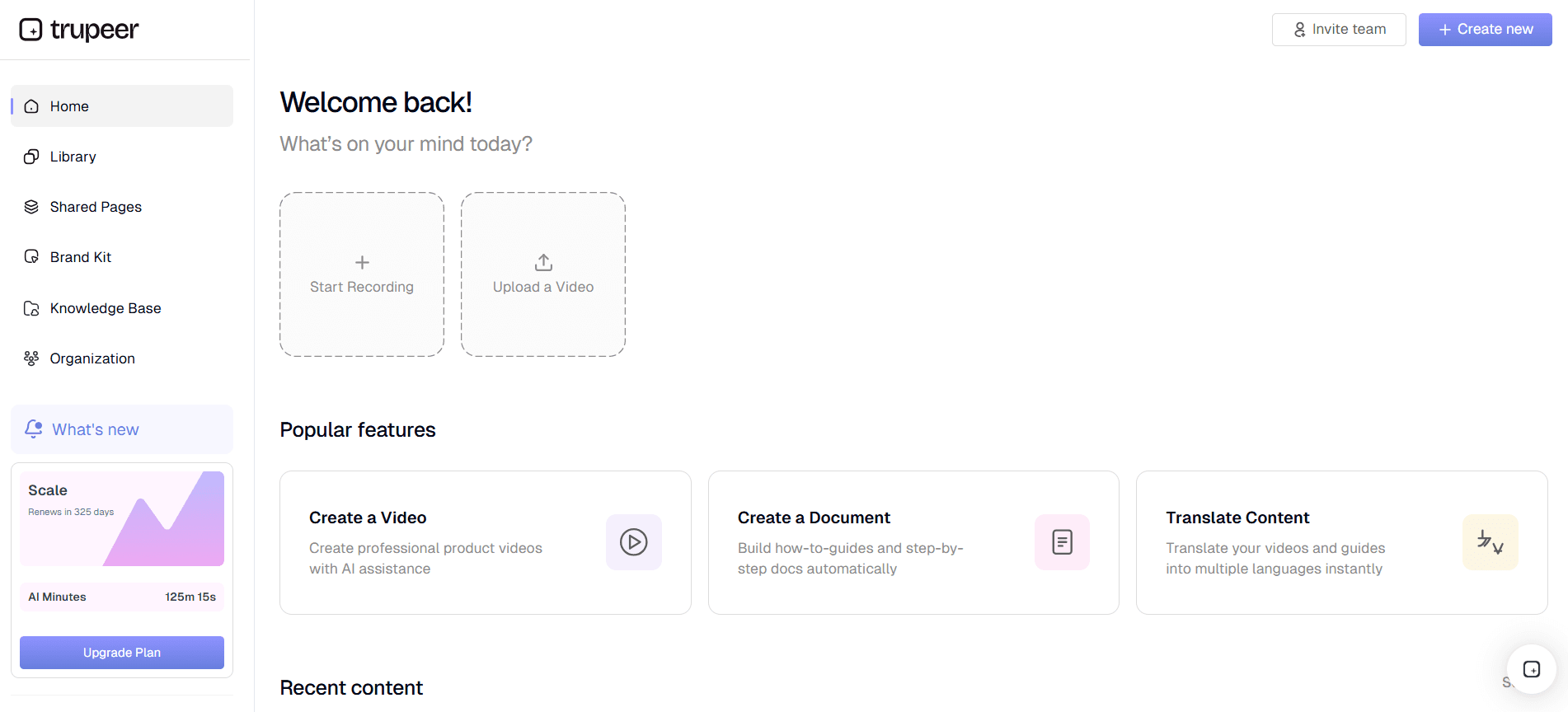

ステップ1: Trupeer アカウントを設定する

まず Trupeer アカウントにログインします。まだアカウントがない場合は、Trupeer のウェブサイトで作成してください。ログインしたら、設定ページに移動すると、ナレッジベース設定を構成するオプションが見つかります。Trupeer はブラウザベースのレコーダーを提供しているため、ソフトウェアのインストールは不要です。これにより、セットアップは迅速かつ効率的に進みます。メールを確認し、Trupeer 内で必要なユーザー権限を設定してください。このセットアップは10分以内で完了でき、次の手順にすぐ進めます。

ステップ2: SSO 設定を構成する

Trupeer のダッシュボードで、セキュリティ設定の下にある SSO セクションに移動します。ここで、Okta または Azure AD と統合するためのオプションが見つかります。希望する SSO プロバイダーを選択し、画面の指示に従って組織固有の認証情報を入力してください。Trupeer はメタデータのインポートに対応しており、多くの必要項目を自動入力して設定プロセスを簡素化します。アクセス問題を避けるため、正しいアイデンティティプロバイダーの詳細が入力されていることを確認してください。この手順には通常約20分かかりますが、安全なアクセスを確実にするために重要です。

ステップ3: Okta または Azure AD と統合する

Okta と統合するには、Okta ダッシュボードにログインして新しいアプリケーション統合を作成します。サインオン方法として SAML 2.0 を選択してください。Trupeer の設定で確認できる Trupeer SSO URL を入力します。Azure AD ユーザーの場合は、エンタープライズアプリケーションに移動し、「新しいアプリケーション」を選択して Trupeer SSO URL を入力します。これらの統合は自動プロビジョニングに対応しており、新規ユーザーが手動更新なしでスムーズにアクセスできます。プラットフォームごとの操作に慣れているかどうかで異なりますが、統合プロセスには約30分かかる場合があります。Trupeer には、内部ナレッジベース wiki ソフトウェアも用意されており、追加設定なしでこの手順を処理できます。

ステップ4: SSO 構成をテストする

設定が完了したら、すべてがスムーズに動作することを確認するために統合をテストすることが重要です。テストアカウントを使って SSO プロバイダー経由でログインしてください。Trupeer のナレッジベースへスムーズにリダイレクトされるか確認します。問題が発生した場合は、設定を見直してください。よくある問題には、URL の誤入力やメタデータの不一致があります。テストは通常15分以内に完了し、設定が正しく機能しているという安心感が得られます。

ステップ5: ナレッジベースをカスタマイズする

SSO を設定したら、組織のニーズに合わせて Trupeer のナレッジベースを調整します。Trupeer のブランドキットとブランドテンプレートを使って、ナレッジベースが会社のアイデンティティを反映するようにしてください。このカスタマイズは、一貫性とプロフェッショナリズムを保つうえで重要です。動画コンテンツには AI ナレーション機能を導入し、ユーザーが複数言語で情報にアクセスできるようにして、アクセシビリティを向上させます。カスタマイズにかかる時間は、ブランド要件の複雑さによって30分から数時間までさまざまです。グローバルな利用者向けには、AI 動画翻訳を追加すると、同じワークフローを口の動きの同期付きで40以上の言語に拡張できます。

ステップ6: セットアップを監視し、維持する

SSO の設定を定期的に確認し、継続的なセキュリティとパフォーマンスを確保してください。Trupeer の視聴者エンゲージメント分析を使って、ユーザーがナレッジベースとどのようにやり取りしているかを監視します。このデータは、改善が必要な領域を特定し、ユーザーが必要な情報に効率的にアクセスできるようにするのに役立ちます。さらに、統合に影響を及ぼす可能性のある SSO プロバイダー側の変更にも注意してください。定期的なチェックと保守は毎月行うことができ、1回あたり約30分で済み、システムを信頼性高く安全に保てます。

SSO をナレッジベースに統合するためのヒントは?

SSO をナレッジベースにうまく統合するには、手順を追うだけでは不十分です。セットアップを最適化し、ユーザーにスムーズな体験を提供するための実践的なヒントをいくつか紹介します。これらのヒントは、セキュリティと使いやすさを最大化し、ナレッジベースを効率的かつ安全に保つことを目的としています。

認証情報を定期的に更新する。不正アクセスを防ぐために、SSO の認証情報を最新の状態に保ってください。

多要素認証を使う。SSO と併用して MFA を有効にし、セキュリティをさらに強化します。

ユーザーロールを標準化する。Trupeer 内でユーザーロールを明確に定義し、アクセス管理を簡素化します。

メタデータを最新に保つ。SAML メタデータを定期的に更新し、接続の問題を防ぎます。

分析を活用する。エンゲージメント分析を使ってユーザー行動を理解し、コンテンツ配信を最適化します。

ユーザートレーニングを実施する。チーム向けにトレーニングセッションを行い、新しい SSO プロセスに慣れてもらいます。

統合ログを確認する。定期的にログをチェックし、異常なアクセスパターンがないかを確認して、セキュリティの警戒を保ちます。

SOP が同じ文脈に出てくる場合は、Scribe の代替比較で範囲を明確にできます。

よくある質問

SSO ログインの問題をトラブルシューティングするには?

SSO のログイン問題が発生した場合は、まず Trupeer 内でアイデンティティプロバイダーの設定を確認してください。よくある原因は、URL の誤入力や古い SAML 証明書です。SAML メタデータが最新であること、そしてアイデンティティプロバイダーの設定が Trupeer 側の設定と一致していることを確認してください。問題が続く場合は、SSO プロバイダーのサポート資料を参照するか、Trupeer サポートに問い合わせてください。ログインプロセスを定期的にテストすることで、問題を早期に発見できます。

SSO を使うことによるセキュリティ上の利点は?

SSO は、ユーザーが管理する必要のあるパスワード数を減らすことで、セキュリティを大幅に強化します。これにより、弱いパスワードが使われたり、安全でない形で保存されたりするリスクが最小化されます。SSO は認証を一元化し、IT がセキュリティポリシーを適用し、アクセスをより効果的に監視できるようにします。さらに、MFA と統合することで、SSO は追加のセキュリティ層を提供し、たとえパスワードが漏えいしても不正アクセスを防げます。全体として、SSO は潜在的な脆弱性を減らしながら、セキュリティ管理を簡素化します。

SSO はナレッジベース以外のツールにも統合できますか?

はい、SSO はナレッジベースだけでなく、CRM システム、生産性向上アプリ、コラボレーションプラットフォームなど幅広いツールに統合できます。この統合により、ユーザーは1組の認証情報で複数のシステムにアクセスでき、生産性とセキュリティが向上します。多くの組織は、ツール群全体に SSO を導入する前にLoom の代替比較を基準にして、互換性とセキュリティを確保しています。

SSO はシステム性能に影響しますか?

SSO は一般的にログインプロセスを簡素化し、ユーザーがアプリケーションにアクセスする時間を短縮することで、システム性能を向上させます。認証を一元化することで、ログイン時間の短縮やパスワードリセットに伴うダウンタイムの削減につながる場合があります。SSO はアイデンティティプロバイダー側で追加の手順を導入しますが、通常は管理する認証情報が少なくなることで得られる効率化がそれを上回ります。SSO 設定を定期的に保守・更新することで、システム速度に悪影響を与えることなく最適なパフォーマンスを維持できます。

SSO は小規模ビジネスに適していますか?

SSO は小規模ビジネスにとっても非常に有益で、リソースが限られていてもセキュリティとユーザー体験を向上させます。従業員が覚える必要のあるパスワード数を減らすことで、SSO はパスワード関連のセキュリティ侵害の可能性を下げます。小規模ビジネスは、SSO が提供する簡素化されたユーザー管理の恩恵も受けられ、従業員のオンボーディングとオフボーディングが容易になります。さまざまな事業規模に合わせたソリューションが用意されているため、SSO はビジネスの成長に合わせて拡張できるスケーラブルな解決策です。